Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- JS

- blind sql injection

- 과제

- cookie 탈취

- 문제 풀이

- sql injection

- 웹개발

- Python

- MySQL

- FridaLab

- Los

- XSS

- 로그인

- lord of sql injection

- 보고서

- CTF

- Error based sql injection

- 세션

- 모의해킹

- union sql injection

- 웹 개발

- php

- sql injection point

- 로그인페이지

- file upload

- 보안 패치

- 게시판 만들기

- 웹 해킹

- csrf

- 증적 사진

Archives

- Today

- Total

Almon Dev

ctf 풀이 (GET Admin 2) 본문

ctf 문제 풀이

GET Admin 2

풀이

1. CSRF 취약점 찾기

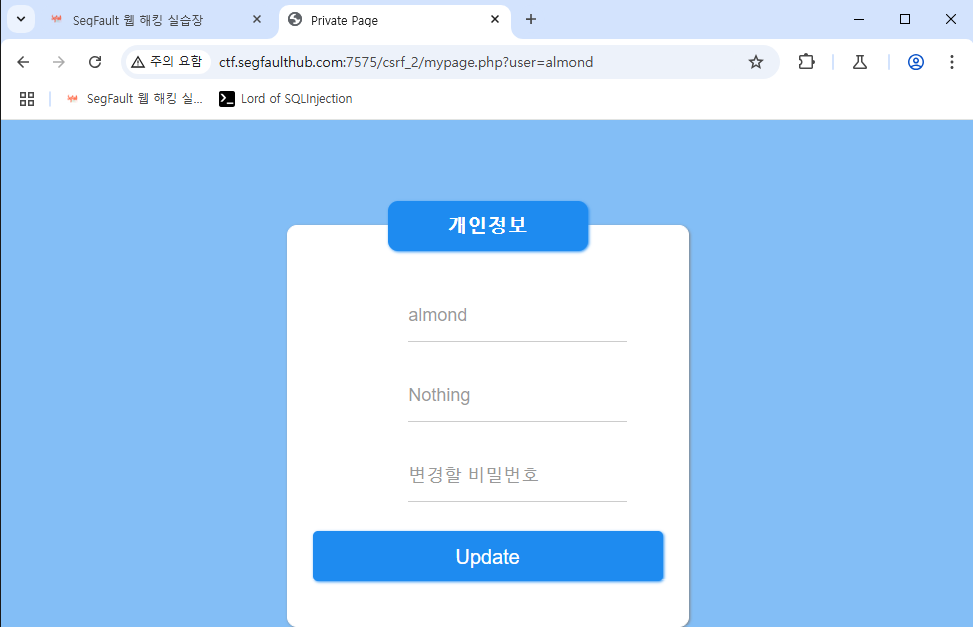

문제에서 admin 계정을 탈취하라고 합니다. 그렇다면 비밀번호 변경 기능이 CSRF 취약점이 있는지 확인합니다.

비밀번호 변경 기능에 인증정보(ex 현재 비밀번호)가 포함되지 않습니다.

그렇다면 CSRF가 가능하다고 판단됩니다.

우선 GET 메서드로 변경이 가능한지 확인 해보겠습니다.

GET 메서드로 변경후 URL로 접속을 시도하면 에러가 발생했다는 경고문이 출력됩니다.

GET은 불가능하고 POST만 사용이 가능한것으로 보입니다.

그렇다면 XSS 취약점을 찾아 JavaScript를 이용해서 POST 요청을 보내야 합니다

게시판 글 작성시 <'">와 같은 특수문자를 따로 필터링 하지 않기 때문에 XSS 취약점이 존재합니다.

그렇다면 JS를 삽입해서 CSRF 취약점과 연계할 수 있습니다.

js의 fetch를 이용해서 post 요청을 보내고 응답값에 포함된 alert를 버려버립니다.

그리고 해당 게시글에 접근하면 콘솔에 응답값이 텍스트로 출력됩니다.

이제 해당 게시글에 관리자가 접근하도록 만들면 됩니다.

관리자 계정에 로그인합니다.

'웹 해킹 > 웹 해킹(ctf)' 카테고리의 다른 글

| ctf 풀이 (WebShell 3) (0) | 2025.02.17 |

|---|---|

| ctf 풀이 (GET Admin 3) (0) | 2025.01.13 |

| ctf 풀이 (GET Admin 1) (1) | 2025.01.13 |

| ctf 풀이 (Steal Info 2) (0) | 2024.12.31 |

| ctf 풀이 (Steal Info) (0) | 2024.12.31 |